پم بومی (مدیریت دسترسی ممتاز)؛ راهنمای جامع و بومیسازیشده

امنیت اطلاعات در دنیای امروز دیگر یک انتخاب نیست، بلکه ضرورتی حیاتی برای بقا و رشد سازمانها محسوب میشود. در این میان، مدیریت دسترسی ممتاز یا همان PAM (Privileged Access Management) به عنوان یکی از پایههای اصلی امنیت سایبری شناخته میشود. نسخهی بومی این راهکار که به نام پم بومی شناخته میشود، پاسخی به نیازهای خاص فرهنگی، قانونی و فناورانهی کشورها برای حفاظت از دادههای حساس و کنترل دسترسیهای پرخطر است.

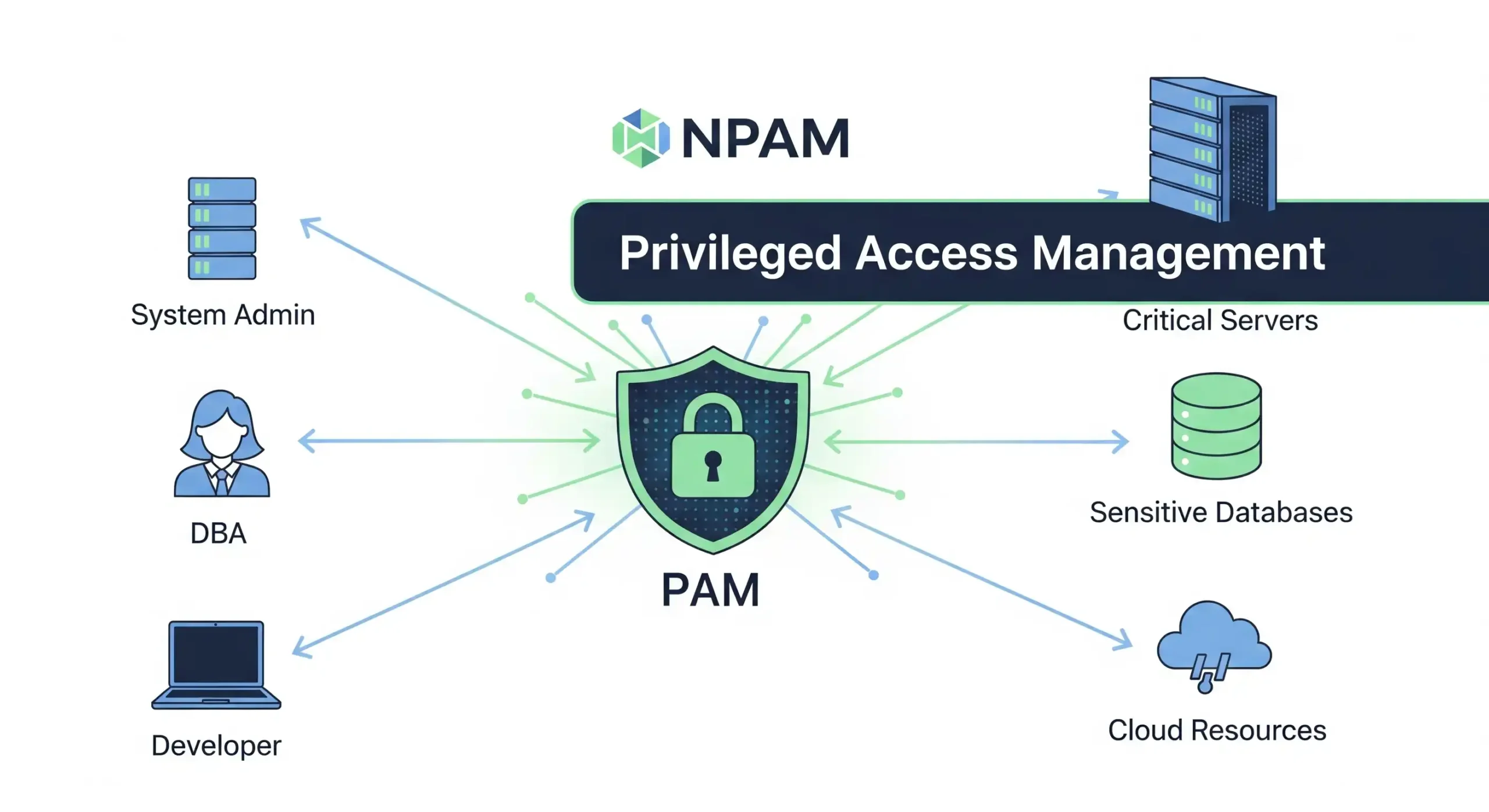

سامانه NPAM (Nimad Privileged Access Management) بهعنوان پم بومی یک راهکار جامع برای مدیریت دسترسیهای ممتاز، طراحی شده تا کنترل و امنیت بیشتری بر دسترسی کاربران به سیستمها و منابع حیاتی سازمان فراهم کند. در ادامه شرح کامل قابلیتها و جزئیات این سامانه ارائه میشود:

-

مدیریت دسترسی متمرکز (Centralized Access Management)

- پرتال یکپارچه برای ورود کاربران: تمامی کاربران ممتاز از طریق یک پورتال مرکزی به سیستمهای مختلف دسترسی پیدا میکنند.

- کنترل دسترسی بر اساس نقش (Role-Based Access Control – RBAC): امکان تعریف نقشهای مختلف و اختصاص دسترسی به منابع متناسب با هر نقش.

- تفویض دسترسیهای پویا: قابلیت تنظیم سیاستهای دسترسی بر اساس زمان، موقعیت مکانی، یا شرایط دیگر.

- مدیریت حسابهای مشترک (Shared Accounts): فراهمسازی مکانیزم دسترسی امن و ثبت فعالیتها برای حسابهای مشترک.

-

امنیت و احراز هویت پیشرفته (Advanced Authentication)

- احراز هویت دو عاملی (2FA): پشتیبانی از روشهایی مانند OTP، توکن سختافزاری و نرمافزاری برای افزایش امنیت.

- پشتیبانی از پروتکلهای استاندارد: ادغام با سیستمهای LDAP، Active Directory، و RADIUS.

- سیاستهای امنیتی دقیق: تنظیم قوانین پیچیدگی رمز عبور، قفل حساب در صورت تلاش ناموفق، و مدیریت چرخه عمر رمز.

-

مدیریت نشستهای کاربران (Session Management)

- اتصال امن به سیستمها: ایجاد نشستهای ایزوله برای دسترسی به سرورها، پایگاههای داده، و سایر سیستمها.

- ضبط کامل نشستها: ثبت و ضبط تمامی فعالیتهای کاربر در طول دسترسی به منابع برای اهداف بازرسی و تحلیل.

- پخش زنده نشستها: امکان مشاهده زنده فعالیت کاربران و مداخله در صورت نیاز.

- قطع اضطراری نشستها: پایان دادن به نشستهای مشکوک یا غیرمجاز بهصورت لحظهای.

-

خزانه مدیریت رمز عبور (Password Vault)

- ذخیره امن رمزهای عبور: رمزهای عبور در یک خزانه رمزنگاریشده نگهداری میشوند و تنها کاربران مجاز امکان مشاهده یا استفاده از آنها را دارند.

- چرخش خودکار رمزها: تغییر خودکار رمزهای عبور حسابهای ممتاز بهصورت دورهای برای کاهش خطرات امنیتی.

- دسترسی محدود به رمزها: کاربران به جای دریافت رمزها، از طریق نشستهای متمرکز به منابع متصل میشوند.

-

نظارت و گزارشگیری (Monitoring and Reporting)

- گزارشهای جامع: تولید گزارشهای دقیق درباره دسترسیها، فعالیتها، و استفاده از حسابهای ممتاز.

- نمایش وضعیت دسترسیها: ارائه نمای زنده از نشستهای فعال، کاربران متصل، و منابع در حال استفاده.

- سیستم هشدار: ارسال اعلانهای بلادرنگ در زمان وقوع رفتارهای مشکوک یا نقض سیاستهای امنیتی.

- سازگاری با SIEM: ارسال لاگها به سیستمهای مدیریت امنیت اطلاعات برای تحلیل گستردهتر.

-

ادغام و انعطافپذیری (Integration and Flexibility)

- اتصال به منابع متنوع: پشتیبانی از سیستمهای لینوکسی، ویندوزی، پایگاههای داده، دستگاههای شبکه، و محیطهای ابری.

- پشتیبانی از پروتکلهای دسترسی: سازگاری با SSH، RDP، و Telnet برای ارتباط امن.

- API برای توسعه: ارائه رابط برنامهنویسی جهت ادغام با ابزارهای دیگر یا توسعه امکانات جدید.

-

امنیت دادهها و رمزنگاری (Data Security and Encryption)

- رمزنگاری پیشرفته: استفاده از الگوریتمهای رمزنگاری قوی برای حفاظت از دادههای حساس.

- ایزولهسازی محیطهای دسترسی: جلوگیری از انتقال مستقیم دادهها بین منابع مختلف توسط کاربران.

- حفاظت از نشستها: رمزنگاری تمامی نشستهای کاربران برای جلوگیری از شنود یا سوءاستفاده.

-

مدیریت بحران (Disaster Management)

- دسترسی اضطراری: ارائه دسترسیهای محدود و امن در شرایط اضطراری بدون نقض سیاستهای امنیتی.

- بازیابی سریع دسترسیها: فراهم کردن امکان بازیابی دسترسیها پس از وقوع خرابی یا حادثه.

-

بومیسازی و سهولت استفاده

- رابط کاربری فارسی: محیط کاربری راستچین و فارسیشده که استفاده از سیستم را برای کاربران داخلی آسانتر میکند.

- راهنما و مستندات بومی: ارائه مستندات فنی به زبان فارسی برای نصب، استفاده، و پشتیبانی.

- سازگاری با قوانین داخلی: انطباق با نیازهای امنیتی و سیاستهای حاکم بر سازمانهای ایرانی.

-

اتوماسیون و هوشمندسازی (Automation and Intelligence)

- اتوماسیون فرآیندها: کاهش نیاز به مداخله انسانی در وظایفی مانند ایجاد حسابها، تخصیص دسترسیها، و چرخش رمزها.

- تحلیل رفتار کاربران (UBA): شناسایی فعالیتهای غیرعادی با استفاده از الگوریتمهای یادگیری ماشین.

- اعمال سیاستهای امنیتی خودکار: تشخیص و جلوگیری از رفتارهای غیرمجاز بهصورت بلادرنگ.

-

تطابق با استانداردهای جهانی

- امنیت تطبیقی: طراحی مطابق با استانداردهای امنیتی بینالمللی مانند ISO 27001 و NIST.

- پشتیبانی از کنترلهای تطبیقی: تغییر سیاستهای امنیتی براساس وضعیت فعلی تهدیدات و رفتار کاربران.

-

مزیتهای عملیاتی برای مدیران

- افزایش کارایی تیمهای IT: کاهش پیچیدگی مدیریت دسترسیها با ارائه یک پلتفرم جامع.

- کاهش خطاهای انسانی: جلوگیری از اشتباهات معمول در تنظیم دسترسیها و مدیریت حسابهای ممتاز.

- بهبود بازرسی و انطباق: ارائه گزارشها و مدارک لازم برای حسابرسیهای داخلی و خارجی.

این سامانه با تمرکز بر امنیت، کنترل، و انعطافپذیری طراحی شده تا تمامی نیازهای سازمانها در مدیریت دسترسیهای ممتاز را برآورده کند و سطح امنیتی زیرساختها را به میزان قابلتوجهی افزایش دهد.

معرفی پم بومی و اهمیت آن در امنیت سایبری

پم بومی چیست؟ تعریف و کاربردها

پم بومی (بومیسازیشدهی PAM) به مجموعهای از ابزارها، فرآیندها و سیاستها گفته میشود که برای مدیریت دسترسی کاربران دارای امتیازات ویژه (مانند مدیران شبکه، ادمینهای سیستم، اپراتورهای دیتابیس و کارشناسان امنیت) طراحی شده است. این راهکار به سازمانها کمک میکند تا:

-

دسترسی کاربران ممتاز را کنترل کنند.

-

فعالیتهای آنها را نظارت و ثبت نمایند.

-

امکان سوءاستفاده از دسترسیهای حساس را به حداقل برسانند.

نسخه بومی این سیستم با در نظر گرفتن نیازها و شرایط محلی (از جمله زبان، قوانین داخلی، زیرساختهای ملی و تهدیدات بومی) طراحی میشود.

کاربردهای پم بومی شامل:

-

حفاظت از دادههای محرمانه در بانکها و سازمانهای مالی.

-

جلوگیری از نشت اطلاعات در نهادهای دولتی.

-

ایجاد یکپارچگی امنیتی در شرکتهای فناوری و مخابرات.

-

کمک به رعایت استانداردهای امنیتی و انطباق با قوانین داخلی.

تاریخچه شکلگیری PAM در جهان و ورود به نسخههای بومی

مدیریت دسترسی ممتاز برای نخستین بار در اوایل دهه ۲۰۰۰ میلادی بهصورت جدی مطرح شد، زمانی که سازمانها با موجی از حملات سایبری و نفوذهای داخلی مواجه شدند. در این دوران، راهکارهای اولیهی PAM بیشتر بر مدیریت گذرواژهها و ذخیرهسازی امن آنها تمرکز داشتند.

با گذشت زمان، و افزایش پیچیدگی زیرساختها (بهویژه مهاجرت به فضای ابری و استفاده از سیستمهای مجازی)، نیاز به کنترل پیشرفتهتر دسترسیها مطرح شد. شرکتهای بزرگی مانند CyberArk، BeyondTrust، Thycotic و دیگران به توسعه PAM مدرن پرداختند.

در کشورهایی مانند ایران، بهدلیل تحریمها و تفاوتهای قانونی، استفاده مستقیم از محصولات بینالمللی همیشه امکانپذیر نبوده است. همین موضوع باعث شد تا متخصصان داخلی به سمت طراحی و توسعه پم بومی حرکت کنند؛ راهکاری که بتواند هم از نظر فنی رقابت کند و هم با نیازهای فرهنگی و امنیت ملی سازگار باشد.

چرا سازمانها به پم بومی نیاز دارند؟

-

امنیت دادههای حساس ملی:

دادههای سازمانی و ملی نمیتوانند در معرض ابزارهای خارجی قرار گیرند که ممکن است تحت نفوذ دولتها یا شرکتهای خارجی باشند. -

انطباق با مقررات داخلی:

قوانین بومی در حوزه امنیت اطلاعات (مانند الزامات افتا، بانک مرکزی و نهادهای نظارتی) استفاده از راهکارهای بومی را الزامی میکنند. -

کاهش تهدیدات داخلی:

بسیاری از رخدادهای امنیتی توسط کاربران داخلی با دسترسیهای ممتاز رخ میدهند. پم بومی با نظارت بر رفتار کاربران این ریسک را به شدت کاهش میدهد. -

پشتیبانی و توسعه محلی:

استفاده از راهکارهای بومی به سازمانها امکان میدهد تا از خدمات پشتیبانی داخلی بهرهمند شوند و بدون وابستگی به شرکتهای خارجی، توسعههای اختصاصی روی سیستم انجام دهند. -

کاهش هزینههای ارزی:

خرید و نگهداری نرمافزارهای خارجی نیازمند پرداختهای دلاری است که برای بسیاری از سازمانها امکانپذیر نیست.

اصول مدیریت دسترسی ممتاز در چارچوب بومی

مدیریت دسترسی ممتاز (PAM) در نگاه نخست یک ابزار نرمافزاری برای کنترل دسترسیهای حساس است، اما در حقیقت یک چارچوب امنیتی جامع محسوب میشود که ترکیبی از سیاستها، فرآیندها، ابزارها و فرهنگ سازمانی را شامل میشود. نسخه بومی این سیستم، یا همان پم بومی، بر اساس شرایط داخلی کشورها طراحی میشود تا بتواند علاوه بر افزایش امنیت سایبری، با قوانین، الزامات نظارتی و زیرساختهای محلی همراستا باشد.

تفاوت پم بومی با PAM بینالمللی

در ظاهر، بسیاری تصور میکنند که پم بومی صرفاً ترجمه یا بومیسازی یک نرمافزار خارجی است. در حالیکه واقعیت متفاوت است. پم بومی نه تنها ابزار، بلکه یک رویکرد امنیتی خاص متناسب با شرایط داخلی است.

مهمترین تفاوتهای پم بومی و نمونههای بینالمللی عبارتند از:

-

انطباق با قوانین و مقررات داخلی:

-

نسخههای بینالمللی اغلب بر اساس چارچوبهای امنیتی اتحادیه اروپا (GDPR) یا ایالات متحده (NIST, SOX) توسعه یافتهاند.

-

در پم بومی، تمرکز بر الزامات داخلی مانند الزامات افتا، بخشنامههای بانک مرکزی، وزارت ارتباطات و نهادهای امنیتی است.

-

-

زبان و رابط کاربری:

-

بسیاری از محصولات خارجی فاقد رابط کاربری فارسی یا پشتیبانی بومی هستند.

-

پم بومی به طور کامل با زبان فارسی و نیازهای کاربران داخلی سازگار است.

-

-

زیرساخت و استقلال ملی:

-

در برخی راهکارهای خارجی، ذخیرهسازی کلیدها و لاگها در سرورهای خارج از کشور انجام میشود.

-

پم بومی تضمین میکند که تمامی دادههای حساس در زیرساخت ملی و داخلی ذخیره شوند.

-

-

پشتیبانی و خدمات پس از فروش:

-

به دلیل تحریمها، دسترسی به پشتیبانی رسمی محصولات بینالمللی دشوار یا غیرممکن است.

-

نسخه بومی با پشتیبانی داخلی و تیمهای متخصص داخلی همراه است.

-

-

هزینه و مدل اقتصادی:

-

خرید و لایسنس محصولات بینالمللی بسیار پرهزینه و دلاری است.

-

پم بومی با هزینه ریالی و مدلهای بومیسازی اقتصادی ارائه میشود.

-

اجزای اصلی یک سیستم پم بومی

برای درک بهتر عملکرد پم بومی، لازم است اجزای کلیدی آن را بررسی کنیم. یک سیستم استاندارد PAM (و در نتیجه پم بومی) شامل سه بخش اصلی است:

مدیریت هویت (Identity Management)

اولین و مهمترین جزء پم بومی، مدیریت هویت کاربران ممتاز است. در این بخش، سیستم تعیین میکند که چه کسی هست و چه سطحی از دسترسی باید داشته باشد.

-

ایجاد پروفایل کاربران ممتاز: هر کاربر ممتاز باید دارای شناسهای مشخص و غیرقابل اشتراک باشد.

-

اعطای دسترسی بر اساس اصل حداقل امتیاز (Least Privilege): به کاربران فقط همان سطح دسترسی داده میشود که برای انجام وظایفشان نیاز دارند.

-

تایید هویت چندمرحلهای (MFA): ورود به حسابهای ممتاز معمولاً با احراز هویت چند عاملی همراه است تا خطر سرقت اعتبارنامه کاهش یابد.

-

ثبت و گزارشدهی: هرگونه تغییر در هویت یا سطح دسترسی باید ثبت و گزارش شود.

کنترل نشستها (Session Management)

دومین بخش مهم پم بومی، کنترل نشستها است. کاربران ممتاز در طول فعالیت خود به سیستمها و پایگاههای داده حساس متصل میشوند. برای جلوگیری از سوءاستفاده یا خطای انسانی، این نشستها باید به طور کامل مدیریت و ضبط شوند.

-

نظارت بلادرنگ (Real-time Monitoring): مدیر امنیت میتواند به صورت زنده مشاهده کند که کاربر ممتاز چه عملی انجام میدهد.

-

ضبط نشستها (Session Recording): تمامی فعالیتها ضبط شده و در صورت نیاز به عنوان مدرک قابل بررسی هستند.

-

قطع دسترسی مشکوک: اگر کاربری فعالیت غیرعادی انجام دهد (مانند تلاش برای حذف لاگها یا کپی حجم زیادی داده)، سیستم میتواند نشست را به صورت خودکار قطع کند.

-

اعلان هشدار: هرگونه رفتار غیرعادی به تیم امنیت اطلاع داده میشود.

مدیریت گذرواژهها و کلیدها (Password & Key Management)

گذرواژهها و کلیدهای رمزنگاری از مهمترین داراییهای امنیتی سازمان هستند. بسیاری از حملات سایبری به دلیل ضعف در مدیریت گذرواژههای ممتاز رخ میدهند. در پم بومی، این بخش با دقت زیادی طراحی میشود:

-

ذخیرهسازی امن: گذرواژهها در یک مخزن رمزگذاریشده (Vault) نگهداری میشوند.

-

چرخش خودکار گذرواژهها (Password Rotation): گذرواژهها در بازههای زمانی مشخص تغییر میکنند تا از افشای طولانیمدت آنها جلوگیری شود.

-

مدیریت کلیدها و گواهینامهها: علاوه بر گذرواژهها، کلیدهای SSH، API و گواهینامههای دیجیتال نیز تحت مدیریت قرار میگیرند.

-

حذف اشتراکگذاری گذرواژه: کاربران ممتاز نیازی به دانستن گذرواژهها ندارند، بلکه سیستم به طور خودکار اتصال را برقرار میکند.

با اجرای این سه جزء اصلی، پم بومی به سازمانها امکان میدهد تا:

-

از سوءاستفاده کاربران داخلی جلوگیری کنند.

-

جلوی نفوذهای خارجی از طریق حسابهای ممتاز را بگیرند.

-

در صورت رخداد امنیتی، به راحتی فعالیتها را ردیابی و تحلیل کنند.

مزایای پیادهسازی پم بومی در سازمانها

وقتی صحبت از سرمایهگذاری در حوزه امنیت سایبری میشود، مدیران اغلب به دنبال پاسخ به این پرسش هستند: «این سرمایهگذاری چه سودی برای سازمان خواهد داشت؟» در مورد پم بومی، پاسخ بسیار روشن است. پیادهسازی این راهکار نه تنها امنیت سازمان را ارتقا میدهد، بلکه باعث کاهش هزینهها، افزایش اعتماد مشتریان و انطباق با قوانین داخلی میشود.

در این بخش به مهمترین مزایای پیادهسازی پم بومی میپردازیم.

افزایش امنیت اطلاعات محرمانه

یکی از بارزترین مزایای پم بومی، حفاظت از دادههای حساس و حیاتی سازمان است. این دادهها میتوانند شامل اطلاعات مالی، سوابق مشتریان، دادههای محرمانه دولتی یا حتی دانش فنی و مالکیت معنوی شرکتها باشند.

-

جلوگیری از سرقت دادهها: با مدیریت گذرواژهها و نظارت بر نشستها، احتمال سوءاستفاده از دسترسیهای ممتاز به حداقل میرسد.

-

کاهش حملات سایبری خارجی: هکرها معمولاً از حسابهای ممتاز برای نفوذ استفاده میکنند. پم بومی با کنترل و ضبط این دسترسیها، سطح حمله را به شدت کاهش میدهد.

-

محافظت در برابر تهدیدات داخلی: گاهی خطر اصلی نه از بیرون، بلکه از درون سازمان است. کارمندی که به دلیل نارضایتی یا انگیزه مالی دسترسی خود را سوءاستفاده میکند، میتواند به سازمان آسیب جدی وارد کند. پم بومی با نظارت بلادرنگ و هشداردهی سریع، این تهدیدات را مهار میکند.

رعایت الزامات قانونی و مقررات داخلی

یکی از چالشهای مهم سازمانها در ایران، رعایت مقررات و الزامات امنیتی نهادهای نظارتی است. پم بومی به سازمانها کمک میکند تا بهراحتی با این الزامات همگام شوند.

-

همسویی با الزامات افتا: مرکز مدیریت راهبردی افتا الزاماتی را در حوزه امنیت دسترسیها تعیین کرده است که پم بومی به سازمانها کمک میکند آنها را رعایت کنند.

-

الزامات بانک مرکزی: موسسات مالی و بانکی ملزم به کنترل و نظارت بر دسترسیهای کاربران ممتاز هستند. پم بومی با ارائه گزارشهای دقیق، این نیاز را برآورده میکند.

-

گزارشدهی قابل استناد: در صورت بروز رخداد امنیتی یا ممیزی، سازمان میتواند گزارشهای پم بومی را بهعنوان مدرک معتبر ارائه دهد.

کاهش تهدیدات داخلی (Insider Threats)

بر اساس آمارهای بینالمللی، بیش از ۴۰ درصد رخدادهای امنیتی ناشی از تهدیدات داخلی است. این تهدیدات ممکن است عمدی یا غیرعمدی باشند:

-

عمدی: کارمندی که به دلیل خصومت یا منافع شخصی به اطلاعات محرمانه دسترسی پیدا کرده و آنها را افشا میکند.

-

غیرعمدی: کارمندی که بهطور سهوی اشتباهی مرتکب میشود (مانند حذف دادهها یا کلیک روی لینکهای مخرب).

پم بومی با ابزارهایی مانند:

-

ضبط کامل نشستها،

-

هشداردهی آنی،

-

و امکان قطع دسترسی در لحظه،

به سازمانها کمک میکند تا سطح ریسک تهدیدات داخلی را به حداقل برسانند.

افزایش اعتماد مشتریان و شرکا

در دنیای امروز، مشتریان و شرکای تجاری بیش از هر زمان دیگری نگران امنیت دادههای خود هستند. سازمانی که از پم بومی استفاده میکند، میتواند با اطمینان اعلام کند که دادهها و دسترسیها تحت کنترل کامل قرار دارند. این موضوع باعث:

-

افزایش اعتماد مشتریان،

-

بهبود اعتبار برند،

-

و ایجاد مزیت رقابتی در بازار میشود.

کاهش هزینههای ناشی از رخدادهای امنیتی

هزینه یک حمله سایبری میتواند میلیونها تومان یا حتی میلیاردها تومان خسارت به سازمان وارد کند. این هزینهها شامل:

-

بازیابی دادهها،

-

از دست رفتن اعتبار،

-

جریمههای قانونی،

-

و حتی توقف کسبوکار است.

پم بومی با پیشگیری از این رخدادها، عملاً یک سرمایهگذاری اقتصادی محسوب میشود که در بلندمدت باعث صرفهجویی قابلتوجهی میشود.

چالشها و موانع اجرای پم بومی

هرچند پیادهسازی پم بومی میتواند امنیت سایبری سازمان را به شکل قابل توجهی ارتقا دهد، اما مسیر استقرار آن خالی از مشکل نیست. بسیاری از سازمانها هنگام حرکت به سمت مدیریت دسترسی ممتاز بومی با موانع مختلفی روبهرو میشوند. شناخت این چالشها به مدیران کمک میکند تا با برنامهریزی درست، از مشکلات احتمالی جلوگیری کنند.

چالشهای فنی (Integration، مقیاسپذیری و زیرساختها)

یکی از اصلیترین موانع اجرای پم بومی، چالشهای فنی و زیرساختی است.

-

یکپارچگی با سیستمهای موجود (Integration):

اغلب سازمانها از سامانههای متنوعی استفاده میکنند (سیستمهای بانکداری، ERP، پایگاههای داده مختلف و سرورهای قدیمی). هماهنگسازی پم بومی با این تنوع فناوری ممکن است زمانبر و پیچیده باشد. -

مقیاسپذیری:

برخی از راهکارهای پم بومی در نسخههای اولیه توانایی پشتیبانی از سازمانهای بسیار بزرگ با هزاران کاربر ممتاز را ندارند. طراحی معماری مقیاسپذیر نیازمند سرمایهگذاری قابل توجه است. -

زیرساختهای شبکه و امنیت:

برای اجرای موفق پم بومی، شبکه سازمان باید از نظر پهنای باند، تاخیر، و امنیت ارتباطات آماده باشد. در غیر این صورت، ممکن است کاربران با کندی عملکرد یا اختلال مواجه شوند. -

مدیریت گذرواژههای قدیمی:

در بسیاری از سازمانها، گذرواژهها بهصورت دستی یا غیرامن نگهداری میشوند. انتقال این دادهها به سامانه پم بومی بدون از دست رفتن اطلاعات، چالشبرانگیز است.

چالشهای فرهنگی و آموزشی

یکی از ابعاد کمتر دیدهشده اما بسیار مهم، چالشهای فرهنگی و انسانی در سازمانها است.

-

مقاومت کاربران ممتاز:

مدیران سیستم یا کارشناسان ارشد IT اغلب عادت دارند بهطور مستقیم و بدون محدودیت به سرورها و دادهها دسترسی داشته باشند. محدود شدن این دسترسیها ممکن است با مقاومت جدی آنها همراه شود. -

کمبود آگاهی امنیتی:

بسیاری از کارکنان و حتی مدیران ارشد درک دقیقی از اهمیت پم بومی ندارند و آن را صرفاً یک هزینه اضافی میدانند. آموزش و فرهنگسازی نقش اساسی در پذیرش این تغییر دارد. -

نیاز به تغییر فرآیندها:

اجرای پم بومی گاهی نیازمند بازطراحی فرآیندهای داخلی سازمان است. برای مثال، استفاده از MFA یا ورود از طریق پورتال PAM ممکن است نیازمند تغییر رویههای قدیمی باشد.

هزینهها و منابع مورد نیاز

هر پروژه امنیتی نیازمند سرمایهگذاری مالی و انسانی است و پم بومی نیز از این قاعده مستثنی نیست.

-

هزینه نرمافزار و سختافزار:

سازمانها باید هزینه خرید یا توسعه پم بومی، سرورهای مورد نیاز و نگهداری آن را بپردازند. -

نیروی انسانی متخصص:

مدیریت و پشتیبانی از پم بومی نیازمند کارشناسان امنیت سایبری و ادمینهای متخصص است. کمبود این افراد در بازار کار داخلی میتواند یک مانع مهم باشد. -

هزینههای آموزشی:

برای موفقیت پروژه، لازم است کاربران ممتاز، مدیران و حتی تیمهای حسابرسی آموزش ببینند. این آموزشها زمانبر و هزینهبر هستند. -

هزینه فرصت (Opportunity Cost):

در دوره گذار به پم بومی، ممکن است بهرهوری موقتاً کاهش یابد؛ چرا که کاربران باید به روشهای جدید عادت کنند.

مقایسه پم بومی با سایر رویکردهای امنیتی

برای درک بهتر جایگاه پم بومی در چارچوب امنیت سایبری، لازم است آن را با سایر رویکردهای امنیتی پرکاربرد مقایسه کنیم. بسیاری از مدیران امنیت اطلاعات با مفاهیمی مانند IAM (مدیریت هویت و دسترسی) یا معماری Zero Trust آشنا هستند و میخواهند بدانند که پم بومی چه تفاوتی با این رویکردها دارد و آیا مکمل یا جایگزین آنهاست.

مقایسه پم بومی با IAM (مدیریت هویت و دسترسی)

IAM (Identity and Access Management) یک چارچوب کلی برای مدیریت کاربران عادی و ممتاز در سازمان است. این سیستم وظیفه دارد تعیین کند که چه کسی هست، چه سطحی از دسترسی دارد و چگونه باید احراز هویت شود.

اما پم بومی (PAM) یک زیرمجموعه تخصصی از IAM است که به کاربران ممتاز (مانند مدیران شبکه، ادمینهای پایگاه داده و کارشناسان امنیت) اختصاص دارد.

شباهتها:

-

هر دو بر مدیریت هویت و کنترل دسترسی متمرکز هستند.

-

هر دو به اصل حداقل دسترسی (Least Privilege) پایبندند.

-

هر دو امکان گزارشگیری و حسابرسی از دسترسیها را فراهم میکنند.

تفاوتها:

-

دامنه کاربران: IAM همه کاربران (کارمندان، مشتریان، شرکا) را پوشش میدهد، در حالی که پم بومی فقط بر کاربران ممتاز تمرکز دارد.

-

سطح حساسیت: IAM بیشتر برای دسترسیهای عمومی استفاده میشود (مثلاً ورود کارکنان به پورتال HR)، اما پم بومی روی دسترسیهای حیاتی و پرریسک تمرکز دارد (مانند دسترسی به سرور دیتابیس مالی).

-

ابزارها: پم بومی شامل قابلیتهایی مانند مدیریت گذرواژه ممتاز، ضبط نشستها و قطع دسترسی بلادرنگ است، در حالی که IAM چنین امکاناتی را به شکل تخصصی ارائه نمیدهد.

به بیان ساده، IAM مثل یک چتر گسترده برای مدیریت دسترسیها است و پم بومی بهعنوان بازوی تخصصی آن، روی حیاتیترین کاربران تمرکز میکند.

مقایسه پم بومی با Zero Trust Architecture

معماری Zero Trust یکی از جدیدترین رویکردهای امنیتی است که بر اساس اصل «اعتماد صفر» طراحی شده است. در این مدل، هیچ کاربر یا دستگاهی بهطور پیشفرض قابل اعتماد نیست، حتی اگر داخل شبکه سازمان باشد.

شباهتها:

-

هر دو بر اصل عدم اعتماد پیشفرض تکیه دارند.

-

هر دو به دنبال کاهش سطح حمله و جلوگیری از نفوذ داخلی و خارجی هستند.

-

هر دو نیازمند احراز هویت چندمرحلهای (MFA) و کنترل دقیق دسترسیها هستند.

تفاوتها:

-

دامنه پوشش: Zero Trust یک معماری کلی برای تمام کاربران، دستگاهها و برنامهها است، اما پم بومی فقط روی کاربران ممتاز متمرکز است.

-

سطح جزئیات: Zero Trust بیشتر بر کنترل ارتباطات شبکه و تقسیمبندی (Microsegmentation) تأکید دارد، در حالی که پم بومی روی مدیریت نشستها، گذرواژهها و کلیدهای کاربران ممتاز تمرکز میکند.

-

نحوه پیادهسازی: Zero Trust معمولاً یک تغییر بزرگ در معماری شبکه سازمان است، اما پم بومی بهصورت یک ماژول یا سیستم مکمل در چارچوب امنیتی موجود اضافه میشود.

نتیجه مقایسه

میتوان گفت که:

-

IAM، Zero Trust و پم بومی رقیب یکدیگر نیستند، بلکه مکمل هم هستند.

-

IAM سطح عمومی مدیریت هویت را بر عهده دارد.

-

Zero Trust معماری کلی امنیتی سازمان را بازتعریف میکند.

-

پم بومی روی حساسترین بخش امنیت سازمان یعنی مدیریت دسترسی کاربران ممتاز تمرکز میکند.

به همین دلیل، سازمانهای پیشرفته معمولاً هر سه رویکرد را بهصورت یکپارچه به کار میگیرند. در چنین حالتی، IAM مدیریت کلی کاربران را انجام میدهد، Zero Trust چارچوب عدم اعتماد پیشفرض را فراهم میکند و پم بومی بهعنوان یک لایه حیاتی، دسترسیهای ممتاز را ایمنسازی میکند.

معماری فنی پم بومی

یکی از پرسشهای رایج مدیران فناوری اطلاعات این است که پم بومی در سطح فنی چگونه کار میکند و چه اجزایی دارد؟

برای پاسخ به این پرسش، لازم است به معماری فنی این سیستم بپردازیم. معماری پم بومی بهگونهای طراحی میشود که هم امنیت بالایی فراهم کند و هم از نظر کاربردپذیری و مقیاسپذیری پاسخگوی نیاز سازمانهای کوچک تا بسیار بزرگ باشد.

اجزای نرمافزاری و سختافزاری پم بومی

یک راهکار پم بومی معمولاً از چندین ماژول نرمافزاری و سختافزاری تشکیل شده است که هرکدام نقش مهمی در عملکرد کلی سیستم ایفا میکنند.

۱. مخزن گذرواژه (Password Vault)

-

هسته اصلی هر سیستم PAM (و در نتیجه پم بومی) است.

-

وظیفه دارد گذرواژهها و کلیدهای حساس (SSH، API، گواهیها) را بهصورت رمزگذاریشده نگهداری کند.

-

امکان چرخش خودکار گذرواژهها و جلوگیری از ذخیرهسازی دستی در فایلها یا ایمیلها را فراهم میکند.

۲. موتور مدیریت نشست (Session Management Engine)

-

نشستهای کاربران ممتاز را ضبط و نظارت میکند.

-

مدیران امنیتی میتوانند در لحظه ببینند که کاربر چه عملی انجام میدهد.

-

قابلیت قطع اتصال فوری در صورت مشاهده فعالیت مشکوک دارد.

۳. ماژول مدیریت هویت (Identity Management Module)

-

مسئول تایید هویت کاربران ممتاز است.

-

از MFA (احراز هویت چندعاملی) برای ورود استفاده میکند.

-

دسترسیها را بر اساس اصل حداقل امتیاز (Least Privilege) کنترل میکند.

۴. داشبورد مدیریتی و گزارشگیری

-

محیطی گرافیکی برای مدیران امنیتی جهت نظارت بر فعالیتها.

-

امکان تولید گزارشهای حسابرسی و ارائه آنها به نهادهای نظارتی (مثلاً بانک مرکزی یا افتا).

۵. زیرساخت سختافزاری و شبکهای

-

پم بومی معمولاً نیازمند سرورهای قدرتمند برای ذخیرهسازی لاگها و نشستها است.

-

بسته به مدل استقرار، میتواند روی سرورهای فیزیکی داخلی (On-Premise) یا زیرساخت ابری پیادهسازی شود.

روشهای استقرار پم بومی

یکی از نقاط قوت پم بومی انعطافپذیری در شیوه استقرار است. سازمانها میتوانند بر اساس نیازها و منابع خود، مدل مناسب را انتخاب کنند:

۱. استقرار On-Premise (محلی)

-

تمام اجزا روی سرورهای داخلی سازمان نصب میشود.

-

دادههای حساس در داخل سازمان باقی میمانند.

-

مناسب برای بانکها، نهادهای دولتی و سازمانهایی که مقررات سختگیرانه دارند.

-

چالش: نیاز به تیم فنی قوی برای نگهداری و مدیریت.

۲. استقرار Cloud (ابر)

-

اجزای پم بومی روی زیرساخت ابری داخلی یا بومی کشور قرار میگیرند.

-

دسترسی از راه دور و مقیاسپذیری بالا فراهم میشود.

-

مناسب برای استارتاپها و شرکتهای فناوری که به سرعت رشد میکنند.

-

چالش: نگرانی از ذخیرهسازی دادههای حساس در محیط ابری.

۳. استقرار Hybrid (ترکیبی)

-

ترکیبی از دو مدل قبلی است.

-

دادههای بسیار حساس (مثل گذرواژهها) در سرورهای داخلی ذخیره میشوند، اما بخشهایی مانند گزارشگیری و مانیتورینگ روی ابر پیادهسازی میشود.

-

این مدل برای بسیاری از سازمانها گزینه بهینه محسوب میشود.

ویژگیهای امنیتی در معماری پم بومی

برای اینکه پم بومی بتواند واقعاً امنیت را تضمین کند، معماری آن باید شامل ویژگیهای کلیدی زیر باشد:

-

رمزنگاری پیشرفته (AES-256 یا معادل بومی آن) برای ذخیرهسازی گذرواژهها.

-

کنترل دسترسی مبتنی بر نقش (RBAC) برای مدیریت کاربران مختلف.

-

سیستم هشدار بلادرنگ (Real-Time Alerting) برای فعالیتهای مشکوک.

-

پشتیبانگیری منظم (Backup & Recovery) از دادهها و لاگها.

-

قابلیت مقیاسپذیری افقی (Horizontal Scaling) برای پشتیبانی از هزاران کاربر ممتاز.

نتیجهگیری و توصیههای کاربردی

در دنیای امروز که تهدیدات سایبری با سرعتی سرسامآور در حال گسترش هستند، مدیریت دسترسی ممتاز (PAM) دیگر یک انتخاب نیست؛ بلکه ضرورتی حیاتی برای سازمانها محسوب میشود. نسخه بومی این راهکار، یعنی پم بومی، پاسخی است به نیازهای خاص کشورها برای حفاظت از دادههای حیاتی، انطباق با قوانین داخلی و کاهش تهدیدات داخلی و خارجی.

مرور بخشهای مختلف مقاله نشان داد که:

-

پم بومی ابزاری برای کنترل، نظارت و محافظت از دسترسیهای ممتاز است.

-

این سیستم با مدیریت هویت، نشستها و گذرواژهها امنیت اطلاعات محرمانه را تضمین میکند.

-

پیادهسازی آن علاوه بر امنیت، منافع اقتصادی، قانونی و اعتباری برای سازمان به همراه دارد.

-

هرچند اجرای پم بومی با چالشهایی مانند مشکلات فنی، مقاومت فرهنگی و هزینهها مواجه است، اما با برنامهریزی درست میتوان این موانع را برطرف کرد.

-

مقایسه با سایر رویکردها نشان داد که پم بومی نه جایگزین، بلکه تکمیلکننده IAM و Zero Trust است.

-

معماری فنی پم بومی انعطافپذیر بوده و میتواند بهصورت محلی، ابری یا ترکیبی پیادهسازی شود.

🔑 توصیه کاربردی این است که سازمانها در مسیر اجرای پم بومی باید:

-

تحلیل دقیق نیازهای امنیتی خود را انجام دهند.

-

از نسخههای بومی معتبر و دارای پشتیبانی داخلی استفاده کنند.

-

آموزش و فرهنگسازی امنیتی را جدی بگیرند.

-

بهصورت مرحلهای (Pilot → Rollout) پیادهسازی کنند.

-

همواره از پشتیبانگیری و گزارشگیری دقیق استفاده نمایند.

در نهایت، پم بومی پلی است میان امنیت پیشرفته جهانی و نیازهای بومی سازمانها. هر سازمانی که به امنیت اطلاعات و اعتبار خود اهمیت میدهد، باید این راهکار را در اولویت قرار دهد.

سوالات متداول (FAQ)

❓ ۱. پم بومی چیست و چه تفاوتی با PAM خارجی دارد؟

پم بومی نسخه بومیسازیشده PAM است که برای شرایط قانونی، فرهنگی و زیرساختی داخلی طراحی شده است. تفاوت اصلی آن با نمونههای خارجی در زبان، قوانین داخلی، ذخیرهسازی دادهها و پشتیبانی محلی است.

❓ ۲. چرا سازمانها باید از پم بومی استفاده کنند؟

زیرا استفاده از محصولات خارجی به دلیل تحریمها، هزینههای دلاری و خطرات امنیتی همیشه امکانپذیر نیست. پم بومی ضمن کاهش هزینهها، امنیت دادهها و انطباق با مقررات داخلی را تضمین میکند.

❓ ۳. چه سازمانهایی بیشتر به پم بومی نیاز دارند؟

بانکها، موسسات مالی، سازمانهای دولتی، نهادهای نظامی، شرکتهای فناوری و مخابرات از جمله مهمترین نهادهایی هستند که باید پم بومی را پیادهسازی کنند.

❓ ۴. پم بومی چگونه از تهدیدات داخلی جلوگیری میکند؟

با استفاده از نظارت بلادرنگ، ضبط نشستها، هشداردهی سریع و امکان قطع دسترسی فوری. این قابلیتها باعث میشوند حتی در صورت سوءنیت کاربر، خسارت به حداقل برسد.

❓ ۵. آیا پم بومی جایگزین IAM یا Zero Trust است؟

خیر. پم بومی مکمل IAM و Zero Trust است. IAM مدیریت همه کاربران را انجام میدهد، Zero Trust معماری کلی امنیت را فراهم میکند، و پم بومی روی کاربران ممتاز تمرکز دارد.

❓ ۶. هزینه پیادهسازی پم بومی چقدر است؟

هزینه بسته به اندازه سازمان، مدل استقرار (محلی، ابری یا ترکیبی) و امکانات مورد نیاز متفاوت است. اما در مقایسه با خسارتهای ناشی از حملات سایبری، سرمایهگذاری در پم بومی بسیار مقرونبهصرفه است.

تهیه و تنظیم: دانا پرتو

آخرین مطالب

- راهنمای طراحی سایت

- راهنمای زراحی سایت فروشگاهی

- هوش تجاری چیست؟

- کاربرد هوش مصنوعی در هوش تجاری

- هوش تجاری و ارزیابی موفقیت پروژههای آن

- هوش تجاری ابری

- ماتومو (Matomo) در نبرد با Google Analytics

- زبان SQL چیست؟

- PAM چیست؟

- NPAM نرمافزار مدیریت دسترسی ممتاز ایرانی – پم بومی | Nimad PAM

- نرم افزار مغایرت گیری بانکی | نرم افزار مغایرت گیری نیماد

- ویژگیهای یک نرمافزار مغایرتگیری بانکی حرفهای

- ویژگیهای یک نرمافزار مغایرتگیری بانکی حرفهای

- اهمیت مغایرتگیری بانکی در حس